Forum de mathématiques - Bibm@th.net

Vous n'êtes pas identifié(e).

- Contributions : Récentes | Sans réponse

#51 Re : Café mathématique » Le site mathématiques.net en panne ? » 22-10-2025 13:18:47

les-mathematiques.net sont hébergés par une structure académique liée à l'ENS (Renater apparemment), pas par un gros cloud commercial type AWS, OVH...

C'est bien ce qui est dramatique. Je connais assez bien OVH pour en être client depuis plus de 20 ans. Les bases de données de tous leurs clients bénéficient d'une sauvegarde quotidienne, fonctionnalité qui m'a sauvé la mise à plusieurs reprises. Je doute (mais n'en suis pas certain) que ce soit la même chose chez l'ENS. Mais ce n'est pas tout : en cas de problème sur un serveur, c'est le serveur de secours qui prend immédiatement le relais. je laisse GPT-5 expliquer tout ceci en termes professionnels :

------------

Chez OVH, l’infrastructure repose sur des systèmes redondants et des sauvegardes automatisées, ce qui limite fortement l’impact d’une panne matérielle. Concrètement :

* Les bases de données sont sauvegardées quotidiennement (et souvent plusieurs fois par jour sur les offres pro). En cas de corruption ou de suppression accidentelle, il est donc possible de restaurer l’état de la base à une date antérieure.

* La redondance matérielle signifie que si un serveur physique tombe en panne (panne disque, alimentation, etc.), un autre serveur prend automatiquement le relais. Cela se fait au niveau de la baie ou du cluster, donc sans intervention manuelle.

* L’objectif est d’assurer une haute disponibilité du service (ce qu’on appelle souvent le "99,9 % uptime"), de manière transparente pour les utilisateurs finaux.

* De plus, les interventions sont gérées par des équipes techniques 24h/24, ce qui permet un retour à la normale rapide, sans dépendre d’un administrateur unique qui doit remettre les choses en place manuellement.

En résumé : OVH met en place des garanties structurelles (sauvegardes, redondance, supervision) qui protègent les données et la continuité du service, là où un hébergement “maison” comme celui de l’ENS dépend largement de la vigilance et des compétences de la personne qui gère le site.

------------

Tout est dit. Il y a quelques années j'avais proposé une participation annuelle des membres du forum afin de financer un hébergement chez OVH. Aucune réponse, et surtout pas de Manu, qui à son habitude a dû prendre cette proposition pour un affront personnel. Les conséquences désastreuses de ce déni se font sentir au fil des années.

#52 Re : Café mathématique » Le site mathématiques.net en panne ? » 22-10-2025 11:09:21

@Bibix. Oui, il y a bien un lien : la panne vient d’un conflit cosmique entre les serveurs AWS et les esprits du forum les-maths.net. Comme ces derniers ont fini par épuiser les ingénieurs réseau, maintenant il leur faut un marabout avec certificat SSL.

#53 Re : Café mathématique » Le site mathématiques.net en panne ? » 18-10-2025 14:46:02

Oh, je vous prie humblement de pardonner mon outrecuidance, votre seigneurie.

#54 Re : Café mathématique » Générateur de mots de passe » 18-10-2025 12:07:52

Dernière mise à jour de https://cleforte.fr : il est maintenant bilingue français-anglais, a bénéficié de nombreuses améliorations, mais surtout j'ai ajouté la possibilité de créer un nombre illimité de mots de passe déterministes (donc reproductibles) basés sur une clé secrète et un domaine (oui, la phrase "nombre illimité de mots de passe déterministes" peut sembler bizarre, mais ça fonctionne). Très utile lorsqu'un site refuse un mot de passe parce qu'il a trop de ceci ou pas assez de cela ... ou parce que sa tête ne nous revient pas.

#55 Re : Café mathématique » Générateur de mots de passe » 01-10-2025 00:25:42

Rebonjour,

Je viens de refondre complètement ces deux applications web en Vue 3, ce qui m'a permis de réunir les deux en une seule. La grande nouveauté est l'ajout d'une liste de domaines dans le Dérivateur après avoir fait le constat que ne pas se souvenir des domaines avec lesquels on l'avait utilisé était dépourvu de sens. C'est vous qui la constituez (il s'agit d'un simple fichier texte), et vous la sauvegardez et la chargez depuis l'application même. Elle interagit avec le Dérivateur en sorte de pouvoir récupérer un mot de passe en deux clics.

J'en ai profité pour expliquer comment je crée des mots de passe déterministes garantis complets (possédant au moins un exemplaire de chaque type de caractère), ce qui à première vue peut sembler contradictoire.

J'ai créé un domaine spécialement pour cette application : https://cleforte.fr

#56 Re : Café mathématique » Générateur de mots de passe » 17-09-2025 13:12:37

Amélioration majeure de l'application web de dérivation de clé : tous les mots de passe sont garantis à 100 % contenir au moins un exemplaire de chaque type de caractère (minuscules, majuscules, chiffres, spéciaux), ceci sans modifier ce que produit l'algorithme PBKDF2-SHA-256. Explications dans la section "Version" de l'accordéon. Dérivateur

#57 Re : Café mathématique » Générateur de mots de passe » 09-09-2025 00:01:54

Nouveau site pour une double application web dédiée à la création de mots de passe : un générateur et un dérivateur.

#58 Re : Café mathématique » Automate de Collatz » 27-08-2025 23:05:45

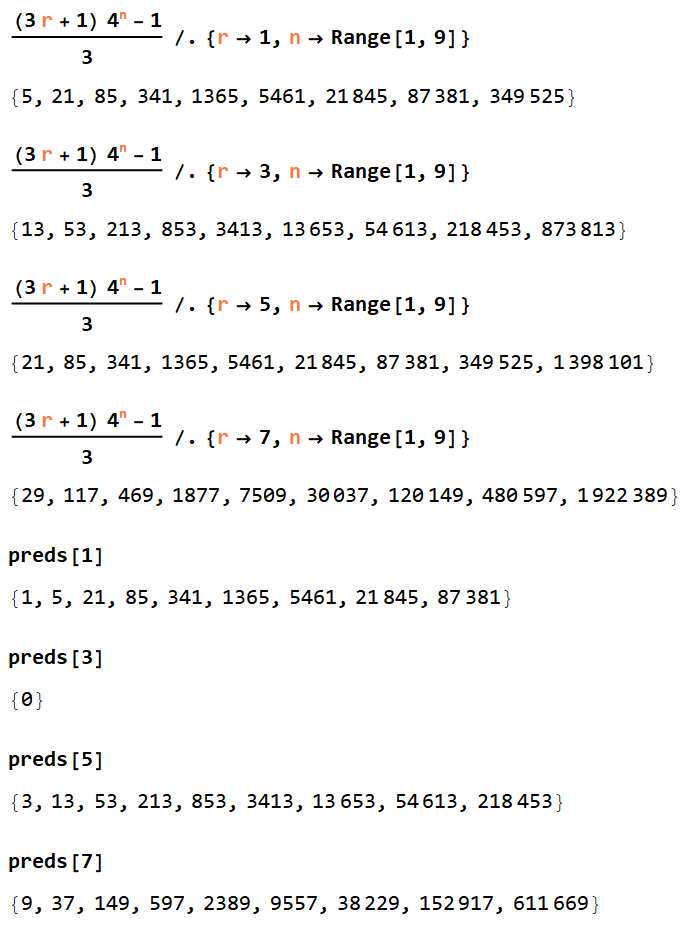

Je joins une capture de quelques calculs basés sur ta formule, dans Mathematica. Je regrette de le dire mais tes résultats sont erronés. Ta formule trouve des prédécesseurs à 3, qui en tant que multiple de 3 n'en a aucun. Les prédécesseurs de 5 sont identiques à ceux de 1.

La fonction preds[] est l'équivalent en langage Wolfram du script Python que j'ai posté plus haut. Ce qu'elle produit est juste.

Mais c'est bien d'avoir essayé, il vaut mieux faire des erreurs que de ne rien tenter ! :-)

#59 Re : Café mathématique » Automate de Collatz » 27-08-2025 17:35:28

Et c'est quoi le frère de $r$ ? Puisque tu as répondu à mon post dans lequel je proposais un script Python pour le calcul des prédécesseurs impairs d'un entier impair, tu voulais sans doute parler de prédécesseur plutôt que de frère, non ? Il est nécessaire de se mettre d'accord sur une terminologie, sinon on n'a aucune chance de se comprendre ! :-)

#60 Re : Café mathématique » Automate de Collatz » 27-08-2025 17:12:43

Merci pour ce retour, mais ç'aurait été bien de définir les variables $r$ et $n$.

Je me doute que $r$ est un entier impair, mais $n$ c'est quoi ?

#61 Re : Café mathématique » Générateur de mots de passe » 23-08-2025 13:55:27

Voici la page web que GPT-5 m'a concoctée. Résultat pour le site Amazon. Si je remplace l'identifiant par "facebook" j'obtiens le mot de passe 8P6B+jw@*mTZEe5. Si je reviens à "amazon" j'obtiens bien le même mot de passe que la première fois.

Question à GPT-5 : "Si le générateur me sort un mot de passe sans caractères spéciaux alors que le site visé m'en demande au moins 1, je l'ajoute/remplace manuellement ?"

Sa réponse :

Évite de modifier le mot de passe à la main : tu perds la reproductibilité du mode déterministe (et tu risques d’introduire un petit motif).

Le plus simple, sans changer ton UI : augmente “Version” (1 → 2 → 3 …) et régénère jusqu’à ce qu’il y ait au moins 1 spécial. Comme chaque version produit un résultat déterministe différent, tu gardes un MDP reproductible (il suffit de retenir la version utilisée pour ce site).

Pour agrandir l'image à 100%, faites un clic-droit > Ouvrir l'image dans un nouvel onglet

#62 Re : Café mathématique » Générateur de mots de passe » 23-08-2025 12:57:23

Le site Bibmath a un sérieux problème : hier soir à minuit le présent fil avait recueilli 370 vues ; 12 heures plus tard il en compte 3734. Ce phénomène est dû à des bots malveillants, américains pour la plupart. J'en ai déjà parlé il y a plusieurs mois, sur le fil de l'automate si mes souvenirs sont bons.

Ceci dit, voici une page Wikipédia sur laquelle il est question du piratage des mots de passe, dont je recommande la lecture : https://fr.wikipedia.org/wiki/Salage_(cryptographie)

Bonne nouvelle pour les adeptes du mot de passe unique : GPT-5 m'a annoncé qu'il était possible de créer des mots de passe en mode déterministe. Voici comment ça fonctionne :

Je crée une page web locale (pas en ligne) comprenant deux champs de saisie.

Le premier champ est le mot de passe maître : ce peut être un mot quelconque, ou une phrase facilement mémorisable mais dénuée de sens.

Le second champ est l'identifiant : ce peut être un nom de domaine.

Supposons que je veuille créer deux mots de passe, l'un pour Amazon et l'autre pour Facebook. Pour mot maître je choisis "applaudir avec pieds" (la phrase ne doit pas seulement être dénuée de sens, mais également inconnue. "ma cabane au canada" ou "la petite maison dans la prairie" sont à exclure). Pour identifiant je prends successivement "amazon" et "facebook". J'obtiendrai deux mots de passe différents mais tous deux déterministes, dans le sens où avec le même mot maître et le même identifiant j'obtiendrai toujours le même mot de passe. Question subsidiaire : que se passe-t-il si Amazon me demande de changer mon mot de passe ? La réponse est qu'il faut indiquer une version différente. On le voit dans cet extrait du code de la fonction de hachage (oui, en français ch et non sh comme je le croyais) :

version = "v1",

...

const saltStr = `pwgen|${site.toLowerCase()}|${username}|${version}`;

Si je remplace "v1" par "v2" j'obtiendrai un mot de passe différent, toujours avec "applaudir avec pieds" et "amazon".

D'après GPT-5, on peut atteindre exactement la même entropie qu’avec mon générateur aléatoire non déterministe. On peut également satisfaire aux exigences d'un site sur le nombre de tel type de caractère, de la même manière que le fait mon générateur par clics successifs sur le bouton Nouveau.

Le seul avantage du générateur déterministe par rapport au mien est donc le fait qu'il permet de n'avoir à retenir qu'une seule phrase, l'identifiant correspondant (ou non) au nom de domaine du site visé. C'est le concept de "mot de passe unique", mais en version beaucoup plus élaborée et surtout sécurisée.

#63 Re : Café mathématique » Générateur de mots de passe » 22-08-2025 18:11:04

Pas mal de sites demandent aujourd’hui la présence d’une majuscule, d’un chiffre, d’un caractère spécial.

Un miracle s'est produit : en ouvrant le générateur à l'instant, j'ai vu que ton voeu avait été exaucé. Tu peux simplement vérifier d'un coup d'oeil si les exigences du site sont remplies, même pas besoin de spécifier quoi que ce soit. Alleluia !! Aller voir

#64 Re : Café mathématique » Générateur de mots de passe » 21-08-2025 18:23:10

Une question que plus d'un doit se poser je suppose est de savoir pourquoi on mentionne le nom de l'algorithme dans le hash qui l'a produit (comme $\$argon2id\$$ dont je viens de parler). N'est-ce pas ouvrir la porte à tous les hackers de la planète ? Voici ce qu'en dit GPT-5 :

Bonne question — et rassure-toi, ce n’est pas une porte ouverte.

Pourquoi le nom de l’algo est dans le hash ?

Auto-description : le hash contient l’algo et ses paramètres (coût, mémoire, sel). Ainsi, le serveur sait comment vérifier sans stocker d’infos à côté.

Évolutif : si tu changes d’algorithme ou de paramètres, les anciens mots de passe restent vérifiables, et on peut rehacher au nouveau standard au prochain login.

Portabilité : restaurer/migrer une base fonctionne partout, car chaque hash "dit" comment il a été produit.

Est-ce dangereux ?

Non : en sécurité, on ne compte jamais sur le secret de l’algorithme (principe de Kerckhoffs).

Un attaquant peut souvent le déduire (format du hash, code, doc…).Ce qui protège vraiment : mot de passe long et aléatoire, KDF lent/mémoire-dur (Argon2id / bcrypt / scrypt) avec sel unique (le sel n’est pas secret), et idéalement une MFA. (Option avancée côté serveur : un pepper secret, non stocké dans la base.)

En bref : le nom de l’algo dans le hash, c’est pratique et nécessaire pour la vérification et l’évolution — et ça n’affaiblit pas la sécurité.

#65 Re : Café mathématique » Générateur de mots de passe » 21-08-2025 15:36:27

J'ai porté l'alphabet de 51 à 58 symboles en ajoutant v, w, V, W, que j'avais manifestement omis (?), ainsi que 3 caractères spéciaux. Résultat, énorme augmentation des temps moyens pour cracker un MDP. Par exemple, pour un MDP de longueur 15, à $10^{12}$ essais/s on passe de 66 066 ans à 616 453 ans, et de 66 ans à 617 ans pour un nombre d'essais/s de $10^{15}$ (beaucoup moins courant). Pour les MDP de longueur 8 l'augmentation est nettement plus modeste : de 13 s à 39 s.

EDIT : une chose à ne pas oublier est que si un membre du forum se fait pirater son MDP ce n'est pas grave, le hacker se fera plaisir en semant la zizanie et en insultant tout le monde ; ce serait beaucoup plus grave s'il s'agissait du MDP d'un membre du staff, parce que le hacker pourrait se livrer à des actes destructeurs.

#66 Re : Café mathématique » Générateur de mots de passe » 21-08-2025 11:38:34

la théorie qui associe « taille de l’alphabet + longueur » à la résistance d’un mot de passe ne tient aucun compte de la méthode d’encryptage

La sécurité d'un mot de passe ne repose jamais sur le secret de l’algorithme (la méthode d'encryptage, ou plutôt de hashage). Le format du hash permet de toute façon à l'attaquant de l'identifier. Je viens par exemple de vérifier dans la base de données d'un forum phpBB 3.2 : mon mot de passe commence par $\$argon2id\$$..., qui est la signature de la méthode de hashage Argon2id, visible aussi bien de moi que du hacker qui aurait volé cette BDD. Il produit donc des milliards de mots de passe de longueur donnée, qu'il hashe à chaque fois en utilisant Argon2id, et qu'il compare au mien, jusqu'à ce que les deux correspondent. Et il peut faire ça à la vitesse de $10^4$ à $10^{12}$ hashes par seconde ; donc je n'ai aucune chance de lui échapper avec un mot de passe de longueur 8 (ou moins, oui ça existe !). En ce qui me concerne je ne crains pas grand chose puisque tous mes mots de passe sont de longueur 15, et comme je l'ai mentionné dans la page de mon générateur, à $10^{12}$ hashes/s il lui faudrait en moyenne 66 000 ans pour casser mon mot de passe, ou 66 ans à $10^{15}$ hashes/s.

#67 Re : Café mathématique » Générateur de mots de passe » 20-08-2025 23:16:04

Pour moi un MDP n'est cracké que si il ouvre "la porte" à quelque chose. Un compte en banque par ex.

Donc il existe deux types d'utilisateur de mots de passe à la démarche incompatible :

1) Celui qui s'en sert pour accéder à son compte en ligne.

2) Celui qui entend bien cracker le mot de passe du premier pour lui vider son compte en banque.

Pas mal de sites demandent aujourd’hui la présence d’une majuscule, d’un chiffre, d’un caractère spécial.

Il suffit de cliquer 2 ou 3 fois sur le bouton "Nouveau" pour obtenir ce que tu cherches. Mais tu peux chercher la petite bête si tu as du temps à perdre ! :-)

Perso j’utilise ce site [motdepasse.xyz] et en validant 'Avec des caractères spéciaux' je peux même les choisir.

Je connais ce site et l'ai utilisé pendant pas mal de temps, jusqu'au jour où il s'est mis à demander patte blanche (cookies et je ne sais quoi), ce que je fuis comme la peste à moins de pouvoir faire disparaître ce genre de pop-up invasive, ce qui n'est pas possible dans le cas de ce site. Moi je n'emmerde pas le monde avec ce genre de choses, sur aucun de mes sites.

De plus, que tu choisisses tes caractères spéciaux ou que tu laisses Javascript les choisir lui-même ne fait strictement aucune différence du point de vue de la sécurité du mot de passe, mais vraiment aucune. Ce qui importe est uniquement sa longueur.

Pour les sites en ligne, s’ils sont bien faits ils n’accepteront jamais des milliers d’essais à la seconde

Nous sommes d'accord, et d'aileurs j'en parle sur la page de mon générateur : "Une attaque en ligne serait impossible à cause des nombreux verrouillages et autres barrières mises en place sur le serveur."

alors que l’utilisateur ne devait PAS écrire quelque part ses mots de passe, maintenant qu’on lui impose d’utiliser les services en ligne il DOIT en choisir d’impossible à mémoriser, cherchez l'erreur…

Nouvelle citation de ma page : "Rappelons que la complexité d'un mot de passe ne représente aucune difficulté pour vous sur Internet puisque le navigateur vous propose de l'enregistrer". J'utilise environ 140 mots de passe tous différents, tous impossibles à mémoriser, mais tous enregistrés automatiquement par mon navigateur. De temps en temps j'effectue un export de cette base de données au format .csv ou .html afin d'éviter de les perdre au cas où mon ordi tomberait en rade. Et j'ai utilisé l'export pour les importer sur ma tablette.

Le problème avec un mot de passe mémorisable est que son propriétaire est porté, par facilité, à l'utiliser partout (je suis sûr que tu connais des gens dans ce cas, tout comme j'en connais). Résultat : si quelqu'un parvient à deviner ton mot de passe sur le site A et sait que tu es membre du site B, la première chose qu'il fera sera de le tester sur celui-ci. Pareil avec le site, C, D, etc., jusqu'au jour où il videra ton compte en banque.

#68 Re : Café mathématique » Générateur de mots de passe » 20-08-2025 16:43:04

ce qui assure la sécurité d'un mot de passe c'est la facilité du récepteur à valider, ou non, un mot proposé.

Bonjour Bernard-maths,

Je ne comprends pas ce que tu veux dire.

Ce que mon laïus sur la page du générateur devrait démontrer, c'est le fait que ce qui fait la sécurité d'un mot de passe est la difficulté à le cracker, laquelle se mesure au temps moyen qu'il faut y consacrer. S'il faut un temps moyen de 13 s à $10^{12}$ essais/s (ce qui est à la portée du PC d'un particulier comme je l'ai dit) pour cracker un mot de passe de 8 caractères, il est préférable d'opter pour un mot de passe de 15 caractères, pour lequel il faudrait plus de 66000 ans à la même vitesse.

En même temps, rien ne dit que le mot de passe de 15 caractères ne vas pas se trouver au tout début de l'espace de recherche, auquel cas il sera cracké en quelques secondes. Mais c'est une situation totalement imprévisible.

#69 Re : Café mathématique » Générateur de mots de passe » 20-08-2025 14:45:13

Etant donné que le temps moyen indiqué pour cracker un MDP se basait sur des vitesses de calcul allant de $10^{12}$ à $10^{15}$ essais/s, j'ai cru bon d'ajouter certaines données à propos de la puissance de calcul d'un hacker isolé muni d'un seul GPU, histoire de ne laisser personne croire que la sécurité des mots de passe n'est pas une affaire ultra-sensible.

#70 Café mathématique » Générateur de mots de passe » 19-08-2025 14:24:49

- syrac

- Réponses : 17

Salut à tous,

EDIT : nouvelle adresse pour cette double application web, un générateur et un dérivateur.

#71 Re : Café mathématique » Automate de Collatz » 04-08-2025 17:06:18

J'ai trouvé une fonction fermé pour connaître les prédécesseurs (impairs) de tout entier impair.

Bonjour, voici une fonction qui permet de calculer les 9 premiers prédécesseurs impairs d'un terme impair dans une suite de Collatz. Version compréhensible :

"""

Calcul des prédécesseurs de n impair.

d = 0 (défaut) : les 9 premiers prédécesseurs sont affichés,

d = 1 : parmi eux, seuls sont affichés les non multiples de 3

"""

def preds(n, d=0):

m = 3 - n % 3

if m == 3:

print("Multiple de 3")

return None

else:

lst = []

k = (n * 2**m - 1) // 3

lst.append(k)

for j in range(1, 9):

k = 4 * k + 1

lst.append(k)

if d == 1:

print([k for k in lst if k % 3 > 0])

else:

print(lst)

Exemples :

preds(17) = [11, 45, 181, 725, 2901, 11605, 46421, 185685, 742741]

preds(17, 1) = [11, 181, 725, 11605, 46421, 742741]

Version optimisée par ChatGPT 4o, dite "juste pour le sport" :-) :

def preds(n, d=0):

if n % 3 == 0:

print("Multiple de 3")

return None

k = (n * 2**(3 - n % 3) - 1) // 3

lst = [k] + [k := 4 * k + 1 for _ in range(8)]

print([x for x in lst if x % 3 > 0] if d else lst)

#72 Re : Café mathématique » Automate de Collatz » 03-05-2025 12:01:30

J'ai supprimé mes deux précédents messages pour faire un peu de ménage, parce ce que cette histoire de "qui est le plus rapide" devenait bordélique. En remplacement j'ai construit la suite de Collatz des 10 premiers millions d'entiers impairs, à l'aide de la méthode standard, c'est-à-dire en divisant à profusion par 2, puis en utilisant le hack binaire $m/(m \: \& -m)$, le tout en mesurant leur temps respectif d'exécution. Résultat :

Temps méthode traditionnelle : 118 s

Temps méthode hack : 64 s

Le hack ne prend que 54 % du temps de l'autre méthode. On peut donc en déduire qu'il est environ deux fois plus rapide.

PS : je suis tombé hier soir sur une vidéo Youtube datant de 3 semaines, dans laquelle Etienne Klein exprime son opinion sur l'IA. Ça change radicalement du discours ambiant. Il commence par expliquer que dans "Intelligence Artificielle", le mot Intelligence est anglais (eh oui, c'est outre-atlantique que tout ça a commencé) et peut se traduire par "renseignement", "collecte d'informations", ce qui est nettement plus proche de la réalité que son acception française, ou du moins l'était à l'origine. Voir les 24 premières minutes de cette conférence : https://www.youtube.com/watch?v=31GPmankg0A

#73 Re : Café mathématique » Automate de Collatz » 02-05-2025 01:12:53

[Suite du précédent]

Je n'avais pas fait gaffe au code que tu as concocté à mon intention (ce dont je te remercie :-)) :

int div_habituel(int n) {

return n/2;

}

int div_syrac(int n) {

return n / (n & -n);

}

Je ne suis pas sûr que ce soit la bonne méthode pour mesurer la différence de temps d'exécution entre les deux approches. Déjà, tu as omis le 3n + 1, mais surtout je viens d'expliquer avoir testé tous les entiers impairs entre 3 et 500 001, soit 250 000 entiers, et surtout calculé la longueur de la suite impaire de chacun d'eux, ce qui a pris 2.3 et 1.3 seconde au total. Donc la mesure du temps d'exécution de tes deux scripts tu peux déjà le diviser par au moins 250 000 pour obtenir une estimation pas trop mauvaise (à moins que tu ais défini quelque part une plage de valeurs importante, ce que je n'ai pas vu). Résultat : ta méthode de calcul n'est pas fiable (on ne peut pas se baser sur des millionièmes de seconde), alors je te propose de reproduire la mienne et de prendre la peine de m'annoncer les résultats. Tu peux voir les deux scripts Python dans le dernier message de la page 3.

#74 Re : Café mathématique » Automate de Collatz » 02-05-2025 00:36:20

ce bout de code est cryptique au possible mais en plus il est légèrement plus lent.

Lol. Je viens d'écrire un script Python qui mesure le temps que la méthode traditionnelle (qui divise par 2 comme une folle) et celle qui utilise le hack en question, mettent pour traiter tous les entiers impairs de 3 à 500 001 (c'est-à-dire le calcul du nombre de termes de leur suite impaire). Résultat :

Temps méthode traditionnelle : 2.3 secondes

Temps méthode hack : 1.3 secondes

Dans son travail de recherche du plus grand entier vérifiant la conjecture de Syracuse ($5 \times 2^{60}$), T. Oliveira e Silva a utilisé ce hack pour gagner le maximum de temps, sans parler de quelques autres astuces permettant de réduire le nombre de calculs. Vu la quantité d'entiers qu'il a testés, le gain de temps total s'est-il mesuré en heures ou en jours ?

Concernant le "bullshit de ChatGPT", je retrouve là le bon vieux réflexe pavlovien anti-ChatGPT, fréquent chez ceux qui n'ont aucune connaissance de ce dont ils parlent. Désolé pour toi que l'IA t’intimide ou t'effraie au point de ne pas l'utiliser et donc de parler sans savoir, mais en ce qui me concerne j'ai parlé plus haut de résultats concrets, pas de croyances personnelles. Sans ChatGPT o3 pour résoudre le problème que j'ai rencontré avec le nombre 478173025621 il m'aurait fallu plusieurs heures pour trouver une solution en cherchant sur Google et plus probablement sur Stack Overflow. En programmation, tomber sur un problème particulièrement difficile est assez fréquent et souvent chronophage ; avec ChatGPT on a la solution en quelques secondes, et pas seulement, on est également gratifié des explications qui accroissent notre savoir et donc nous évitent de retomber dans le même piège.

Donc deux croyances fausses : la méthode traditionnelle est plus rapide que le hack, et les IA produisent du bullshit (je reconnais toutefois que ça peut arriver).

#75 Re : Café mathématique » Automate de Collatz » 01-05-2025 14:14:43

[suite des précédents]

Je viens de comprendre l'erreur que j'ai commise ci-dessus. J'ai noté la fonction réduite de la manière suivante parce que je n'avais pas accès au code LaTeX :

$T(n)=\dfrac{3n+1}{2^{\frac{1}{2}(3n+1)}} \quad \small (n \, impair)$

on remarque le $2^{\frac{1}{2}(3n+1)}$, qui en réalité devait être $2^{\nu_2(3n+1)}$, la valuation 2-adique de l'entier 3n+1. La forme sous laquelle je l'ai présentée ne permettait pas d'en tirer grand chose... Pour ma défense je dirai que j'utilise le code $m/(m \: \& -m)$ depuis plusieurs années, si bien que la fonction réduite est le cadet de mes soucis. mea culpa.